À propos de la vie privée et des données personnelles

Cet article est un essai sur les différentes interprétations du concept de vie privée et à la mise en pratique de sa protection par les fournisseurs de services numériques.

Il rappelle ce qu’est une donnée personnelle selon le Règlement Général sur la Protection des Données (RGPD).

Il revient sur les arguments clés à l’origine de l’hypothèse de la fin de la vie privée.

Il situe ce débat dans la chronologie des évolutions majeures qui ont accompagné le déploiement numérique pour le grand public.

Le dernier chapitre compare les approches dominantes du traitement politique de la vie privée dans les Systèmes d’Information.

Quand une donnée personnelle devient-elle privée ?

La distinction entre données personnelles et données privées est très subjective.

Quand on demande expressément à quelqu’un quelles sont les informations sensibles le concernant dont il ne souhaiterait pas qu’elles tombent entre toutes les mains, il liste d’abord tout ce qui n’intéresse qu’un cercle restreint de proches. Pour exemples régulièrement cités : le montant des revenus imposables ; le secret médical ; les affaires de cœur ; les convictions éthiques, politiques ou religieuses ; l’orientation sexuelle…

Intuitivement, notre droit à la vie privée concernerait donc l’intime, un sanctuaire à protéger de toute intrusion, cet essentiel que retenait André Malraux 1 : « Pour l’essentiel, l’homme est ce qu’il cache: un misérable petit tas de secrets ».

Si l’on demande d’autres exemples d’informations personnelles à protéger, arrivent les informations biographiques, comme les informations d’ordre généalogique (les dates de mariage, de divorce, les noms et prénoms des ascendants et des descendants…), et celles relatives à la vie professionnelle ou publique (les diplômes obtenus, les différents emplois, mandats ou responsabilités occupés, les réalisations personnelles, voire les œuvres achevées…).

Sont enfin considérées comme plus banales les informations régulièrement échangées avec les services administratifs, publics ou privés, comme les informations que comportent nos papiers d’identité (prénoms et nom ; sexe ; numéro de sécurité sociale ; date et lieu de naissance…) ou celles relatives aux moyens de contacter la personne (adresse de résidence, numéro de téléphone, adresse de messagerie électronique…).

Quand la ‘Commission Nationale de l’Informatique et des Libertés’ (CNIL) a été créée par la loi ‘informatique et libertés’ du 6 janvier 1978, elle a été chargée de veiller à la protection des données personnelles contenues dans les fichiers et traitements informatiques ou papiers, aussi bien publics que privés. Il était déjà évident que l’accumulation de leurs données personnelles, quand elle cohabite avec la puissance croissante des traitements numériques, constitue un risque nouveau pour la liberté des individus.

La CNIL avait justement anticipé les risques. Google et Facebook fondent aujourd’hui leur réussite économique sur le profilage de leurs utilisateurs. L’industrie publicitaire achète ces profils de particuliers afin d’influencer leurs achats de manière ciblée. Ces informations collectées constituent la manne au cœur du développement et de la valorisation boursière de ces deux géants de la Nouvelle Économie Numérique.

Alors que l’Europe défend d’une seule voix la protection des Données personnelles, les nouveaux géants du numérique font plutôt référence à la protection de l’intime et de la vie privée2. De cette différence de cible découle l’essentiel du malentendu qui nous oppose.

La vie publique pour nouvelle norme ?

Notre société s’est développée sur sa capacité à traiter l’information. La généralisation de l’accès du grand public aux NTIC a multiplié les flux de données numérisées. Difficile de distinguer les données en fonction de leur sensibilité pour la vie privée. Les fuites ou interceptions constituent-elles une fatalité inhérente à cette massification ? L’intérêt de protéger la part relevant du domaine privé a-t-elle encore sa pertinence ? Mark Zuckerberg en doutait quand il déclarait en 2010 : « La vie en public est la nouvelle norme » 3. Il faisait à son tour l’hypothèse de la fin de la vie privée, présentée comme une évolution naturelle en contrepartie des bienfaits que délivrent les services de la nouvelle économie numérique.

La riposte du RGPD

Le RGPD est le contrepied européen à la fatalité binaire de l’hypothèse de la fin de la vie privée. Sans renier les nombreux bénéfices liés à l’usage des NTIC, l’objectif de ce règlement européen est de vérifier la mise en application des droits des utilisateurs en matière de données personnelles 4.

En évitant toute l’ambiguïté d’un débat moral ou culturel rarement propice à une traduction algorithmique, ses législateurs ont centré leur rédaction autour d’une définition redoutable de simplicité : « Une donnée est personnelle si elle contient une information se rapportant à une personne physique identifiée ou identifiable ».

Le seul critère retenu qui détermine si une Donnée est personnelle est qu’elle participe à constituer une Information identifiant la personne physique à laquelle elle se réfère. La notion d’identification devient alors essentielle.

Pour exemples :

- En France, la grande variété de patronymes et de prénoms fait que la combinaison des deux attributs nom et prénom constitue un identifiant direct suffisant pour rendre facilement la personne physique identifiable.

- Le numéro de la Carte d’Identité Nationale est un identifiant attribué à un citoyen français. Il est considéré comme identifiant indirect, car il suppose la recherche dans une table de correspondance. Celle-ci n’est pas publique. On accède à son contenu par le numéro de CIN qui pointe sur la personne physique identifiée et contient ses données nom ; prénom(s) et autres détails d’identification (dont la photographie)5.

- Il n’est pas toujours nécessaire d’avoir d’un identifiant explicite pour qu’une personne physique soit identifiable. L’ensemble des informations contenues dans une donnée permet parfois une identification par recoupement.

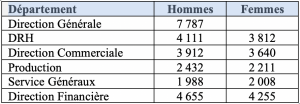

Ainsi, la publication de cette liste de salaires mensuels ne contient aucun identifiant évident à première vue. Cependant, elle peut constituer une entorse au secret des données personnelles. C’est par exemple le cas pour tous les employés de cette entreprise qui savent que l’équipe de la DRH ne compte qu’une seule femme. Cette personne physique percevant un salaire mensuel de 3 812 € (donnée personnelle) est alors identifiable.

Ainsi, la publication de cette liste de salaires mensuels ne contient aucun identifiant évident à première vue. Cependant, elle peut constituer une entorse au secret des données personnelles. C’est par exemple le cas pour tous les employés de cette entreprise qui savent que l’équipe de la DRH ne compte qu’une seule femme. Cette personne physique percevant un salaire mensuel de 3 812 € (donnée personnelle) est alors identifiable.

- Nul besoin de mentionner des noms pour que vos amis et proches vous reconnaissent parmi les acteurs de la scène embarrassante dont la photo vient d’être publiée sur le Net. D’identifiable, vous voilà maintenant personne physique identifiée.

Dans leur définition du caractère personnel d’une donnée, les auteurs du RGPD n’ont pas retenu la dimension sensible de l’information portée6. Leur proposition fait l’impasse a priori sur le contenu sémantique des données. C’est le traitement postérieur à la collecte des données qui crée le risque de constituer une intrusion dans la vie privée.

Alors, l’ensemble des acteurs de la chaine de traitement des données (captation, stockage, diffusion, copie, archivage…) engagent implicitement leurs responsabilités quant aux risques qu’un traitement potentiel de ces données fait courir au non respect de la vie privée.

Que pouvez-vous donc bien avoir à cacher ?

Qui veut abattre son chien l’accuse de la rage

En 2009, que voulait dire Éric E Schmidt 7, à l’époque PDG de Google, quand il déclarait : « Je pense qu’il faut faire preuve de jugeote. S’il y a quelque chose que vous faites et que personne ne doit savoir, pourquoi ne pas avant tout renoncer à le faire ? » Il justifiait ainsi que Google fournisse aux juges qui le demanderaient des informations permettant la lutte contre le terrorisme, dans le cadre du « Patriot Act ».

Mais, décontextualisée, son intervention a été souvent détournée pour relativiser l’importance du respect de la vie privée. « Que vaut le respect de la vie privée ou de la liberté d’expression sur le Net de celui qui porte atteinte à la vie d’autres citoyens et à la sécurité de l’État ? Celui-là n’a-t-il pas choisi implicitement d’être privé de ses droits ? » La rhétorique de l’épouvantail fait partie des alibis dialectiques ordinaires pour justifier des cas d’abus patents .

Rien à cacher, vraiment ?

« Personnellement, je n’ai rien à cacher [… et toi?] ». Voilà le coup de pied de l’âne le plus commun contre les défenseurs de la fin de la vie privée. Dans le même esprit réthorique, nous pourrions leur assurer n’avoir jamais douter de leur intégrité personnelle et que leur déclaration spontanée était donc inutile. Dans un esprit plus constructif, nous préférerons plutôt leur conseiller d’éviter l’étalage spontané de leur déclaration fiscale, de leur bilan de santé, de leurs opinions politiques, de leurs pratiques religieuses ou de leurs fantasmes sexuels. Leur quête de transparence devrait considérer qu’un tel étalage risque d’ennuyer, de mettre mal à l’aise ou de décevoir leur auditoire, voire d’entrainer sa désapprobation. 8.

L’argument porte en lui des limites évidentes :

- « Je n’ai rien à cacher [donc rien à craindre] » est une condition de ma sérénité, en libérant mes craintes ou ma conscience, mais ce n’est pas pour autant une autorisation à venir fouiller chez moi, à mon insu.

- Tous les secrets ne couvrent pas nécessairement un acte illicite. Il n’est pas interdit de pratiquer tel culte religieux, d’être athée, d’appartenir à tel parti politique, d’avoir telle pratique sexuelle entre adultes consentants… Mais les autres jugent-ils toujours nos secrets au seul regard de la légalité ? Et choisit-on toujours librement de protéger ses secrets ?

- Confiner au secret cette part intime qui nous distingue, n’est-ce pas une précaution qui facilite notre intégration parmi les autres, parmi ceux que notre différence pourrait déranger, si ce n’est rebuter ?

- « Vivre tous derrière des parois vitrées » suppose la réciprocité, chacun devant pouvoir s’assurer qu’il n’y a « rien chez d’intéressant chez l’autre». Alors, le règne de l’autocensure et du nivellement condamneraient rapidement le corps social à un encéphalogramme plat.

- Pourquoi enfin se focaliser sur les intentions des personnes préservant leur intimité plutôt qu’orienter le débat sur les intentions de ceux qui cherchent à percer leurs secrets ?

Le RGPD a l’avantage d’inverser la logique de la justification.

Le numérique prépare-t-il la fin de la vie privée ?

Remarquons d’abord que le RGPD européen définit le cadre légal du traitement des données personnelles en général, qu’il soit ou non automatisé et que ces données soient ou non numérisées. Bien avant l’avènement de l’informatique, les services de police fichaient leur population, les commerçants leurs clients et les employeurs leurs employés. Les technologies numériques ne font que proposer les outils encourageant ces pratiques en les facilitant.

L’effet de masse des applications numériques

Le fait est que le développement de la mécanographie et, plus encore la généralisation de l’ordinateur, ont forcé la mise en place d’une règlementation plus rigoureuse de l’utilisation des données personnelles.

Ainsi en France, depuis 1978, la Commission Nationale de l’Informatique et des Libertés (CNIL) 9 est chargée de veiller à la protection des données personnelles contenues dans les fichiers de toutes natures. Elle veille à ce que le traitement de l’information (l’Informatique) soit « au service du citoyen, pour la défense de l’identité humaine, des droits de l’homme, de la vie privée, et des libertés individuelles ou publiques ».

Les services connectés engendrés par le déploiement de L’Internet, l’intégration de la voix et des données dans un même réseau, la généralisation des smartphones ont spectaculairement contribué à banaliser la manipulation massive de données personnelles. La maitrise du fichier des consommateurs connectés est devenu un domaine d’activité à part entière, bousculant les règles conventionnelles du marketing et faisant du consommateur lui-même un produit. L’adresse de messagerie, le pseudonyme, le code fidélité, le numéro de smartphone ou l’adresse IP qui désigne votre connexion technique sont autant de nouveaux identifiants auxquels s’associe l’historique de vos passages sur l’Internet. De même, les données de géolocalisation contribuent-elles au traçage individualisé de chaque consommateur.

De nouvelles technologies ont été développées pour tirer tous les bénéfices de ce nouvel eldorado des données personnelles : le Big Data, d’abord imaginé pour ses opportunités commerciales, s’est imposé en moins de 5 ans (2005-2010). La puissance de calcul dont la croissance exponentielle a suivi la Loi de Moore a été le premier facteur de ce saut qualitatif technologique.

En 2013, les révélations d’Edward Snowden ont permis une première prise de conscience mondiale face à l’ampleur des risques liés au partage implicite de nos données personnelles avec les grands acteurs de l’économie numérique. En 2020, on estimait à 8 % la part relative du PIB européen directement liée à l’activité Big Data 10 qui les analyse.

L’intrusion dans nos comportements

La coïncidence entre une capacité de calcul multipliée et la masse de données disponibles sur l’Internet a également relancé les recherches en Intelligence Artificielle, notamment quand elle a dépassé le seuil que requiert l’efficacité des algorithmes d’apprentissage profond, caractérisés par l’utilisation d’un réseau de neurones artificiels.

En 2012, cela a donné des idées au monde marchand du numérique : plus qu’un simple traitement des profils s’appuyant sur la masse des données accumulées, la nouvelle capacité de l’IA permet une interprétation dynamique et immédiate des comportements de chaque acheteur connecté. L’algorithme du service en ligne est alors en mesure d’adapter son script interactif pour influencer chaque décision d’achat. Sur les services en ligne les plus pointus, aux données personnelles conventionnelles de l’utilisateur connecté s’ajoutent dorénavant l’analyse en ligne de ses réactions, sa vitesse de saisie au clavier, le temps passé à la lecture d’un texte ou à la navigation sur le détail documentant un produit, le soin de la rédaction ou l’attention portée à l’orthographe, etc. Voilà autant d’informations recueillies pour orienter sur mesure une décision d’achat.

Ces nouvelles ‹ données personnelles fluctuantes › sont-elles archivées ? Ne serait-il pas légitime d’avoir accès aux algorithmes qui les gèrent ?

Reste une certitude : cette intrusion masquée dans nos comportements afin d’influencer notre processus de décision bouscule notre liberté au-delà de notre seule vie privée.

La course au profit du monde marchand ne nous aura pas laissé le temps de nous réjouir des premiers effets du RGPD (tout juste entré en vigueur en mai 2018) qu’il nous faut déjà élargir le cadre légal qui protège nos valeurs.

La vie privée est-elle une valeur universelle ?

Convaincre chacun que la protection de sa vie privée participe de ses droits individuels relève du truisme.

Le vrai défi est de s’accorder sur la définition du concept de vie privée et sur l’importance à lui attribuer s’agissant du fonctionnement de notre organisation sociale.

La dialectique entre droits et devoirs :

La vie privée doit-elle être considérée d’abord comme un droit conditionnant la liberté individuelle ou est-ce le respect de nos devoirs envers la communauté qui est la condition d’une vie sereine bénéficiant des bienfaits partagés de la communauté?

L’opposition dialectique entre droits et devoirs n’a en soi pas de sens : tout système politique doit s’organiser pour garantir à la fois le respect des droits de ses citoyens et le respect par ses mêmes citoyens des devoirs qui leur reviennent.

Les systèmes d’information ont une place chaque jour plus prégnante dans cette organisation. Mais, en l’occurrence, les règles qui les régissent dépendent toujours des choix politiques guidés par leur commanditaire.

En chine : le système du crédit social

Entre droits et devoirs du citoyen, la Chine a choisi. Elle a déployé un système de crédit social 11, basé sur une surveillance de masse des citoyens. Son objectif est de mesurer la réputation de chacun pour en déduire la confiance que la société peut leur accorder individuellement. Le non-respect des comportements justes (fraudes, dettes, incivilités, irrespect pour la doctrine de l’État…) entraine une réduction du capital confiance directement affecté par le système informatique. Sans l’avis préalable d’un juge, le citoyen dévoyé peut alors se voir interdit de bénéficier de certains services publics, comme l’accès aux transports en commun ou aux produits de premières nécessité distribués par l’état.

Certes, dans la pratique, la réalisation de ce fantasme orwellien est encore limitée par les capacités techniques disponibles et par la complexité technique de son déploiement, mais il représente une spectaculaire démonstration du Parti Communiste Chinois, de sa capacité de pérenniser son régime avec l’appui des nouvelles technologies.

De nombreux autres régimes totalitaires envient déjà cette performance.

Le stéréotype selon lequel le peuple chinois négligerait culturellement l’importance de l’individu au profit de celui de la communauté n’explique pas tout. La primauté de l’état a été aussi installée par soixante-dix ans d’un parti unique omniprésent dans le quotidien des citoyens. Ces derniers ont appris à taire leurs différences et leur gouvernement les informe plus qu’il ne ne les consulte. Les médias locaux font l’apologie du plan numérique de modernisation «China 2025» décidé par le gouvernement du président Xi Jinping, et le bruit des résistances individuelles au système du crédit social n’arrive pas jusqu’à nos oreilles.

Pour les géants du numérique: le profit d’abord

Lors d’un congrès à Canton, Guy Diedrich, le vice-président et directeur de l’innovation globale de Cisco, répondait à un animateur chinois qui l’interrogeait sur sa position par rapport à la surveillance des citoyens à l’ère des villes intelligentes : « […] La technologie est agnostique, elle ne connaît pas nécessairement de frontières. La façon de s’en servir est une considération culturelle, gouvernementale et citoyenne ». L’ambiguïté de sa déclaration était bien sûr influencée par un contexte ambiant peu propice à une évocation des Droits de l’Homme 12.

Il reste cependant que son auteur fait de la vie privée une question de culture et non de liberté individuelle. Ni l’explication de l’artifice réthorique pour contourner une question diplomatiquement sensible ni le lapsus ne suffisent à expliquer cette réponse.

Les grands opérateurs ont aujourd’hui intégré la captation des données personnelles à des fins commerciales dans leur stratégie économique. Priorité est donc donnée à la liberté d’entreprendre plutôt qu’à la protection de la vie privée des utilisateurs de leurs services.

Les très nombreuses condamnations de ces grands acteurs au titre du non respect de la protection des données témoignent chaque semaine de leurs réticences à revenir sur ce choix.

Une approche basée sur la morale, l’éthique ou le droit

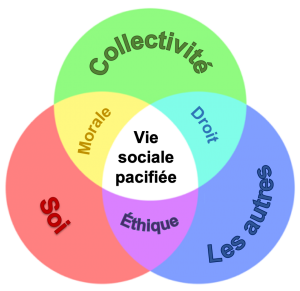

Une approche trialectique permet d’entrevoir la complexité des Écosystèmes artificiels que sont nos organisations humaines : le devoir de protéger la vie privée pour une vie sociale pacifiée relève-t-il plutôt de la morale, de l’éthique ou du droit ?

Représentation des relations interpersonnelles régies par la morale, l’éthique et le droit

Le respect de la vie privée est ici un élément contributif à la pacification de la vie sociale.

Sur ce schéma, soi et les autres sont deux agents distincts qui s’inspirent de l’exercice schizophrénique d’altérité retenu par Paul Ricœur « On entre dans l’éthique quand on se sent être l’autre » 13. Le troisième agent est la collectivité à laquelle contribue chaque membre (en tant que soi ou parmi les autres).

La morale correspond à l’ensemble des valeurs qui fondent la collectivité à laquelle chacun choisit d’appartenir ;

L’éthique déontologique guide les relations entre soi et les autres : solidairement, ils cherchent l’équilibre pacifié au sein du groupe ;

Le droit justifie l’arbitrage au nom de la collectivité des conflits entre ses membres (les autres dont soi).

En Europe : la protection de la vie privée par le droit

Les réponses démocratiques de l’Union Européenne sont influencées par l’héritage historique des pays qui la composent et par les valeurs qui les unissent.

Ainsi le projet de son RGPD a été fortement défendu par une Allemagne très durablement marquée, après la chute du mur de Berlin, par la mise au grand jour de la colossale intrusion organisée des dossiers de la Stasi. Plusieurs millions de personnes concernées, 16 millions de pages disponibles, des destins brisés, au service d’un sombre objectif.

Le RGPD s’est inspiré largement des travaux antérieurs de la CNIL française 14 dont l’approche relève du cartésianisme méthodologique propre au droit civil.

Cette approche juridique civiliste est largement retenue par les pays qui composent l’Europe. Leurs législateurs ont adopté le RGPD sur laquelle s’organise la protection des données personnelles de ses citoyens et qui fonde l’arbitrage des différends s’y rapportant. Ce règlement contraint désormais les droits et devoirs des acteurs du numérique actifs sur son territoire.

C’est ainsi que « Le droit à un strict respect de la vie privée pourrait devenir le ‘soft power’ de l’Union Européenne vis-à-vis des États-Unis, comme les droits de l’homme le furent vis-à-vis de l’Union Soviétique » 15.

Aux États-Unis : primauté de la liberté individuelle et de la responsabilité qui en découle

Teinté du pragmatisme anglo-saxon, le système de Common Law16 en vigueur aux États-Unis se caractérise par la flexibilité inhérente à un système juridique qui fait la part belle à la jurisprudence comme source du droit, aux côtés de lois écrites.

La défense de la vie privée est encore aujourd’hui déléguée à la Federal Trade Commission (FTC) 17.

La FTC est une agence indépendante dont la mission première est l’application du droit de la consommation et le contrôle des pratiques commerciales anticoncurrentielles.

Il n’existe pas aujourd’hui aux États-Unis de loi d’ensemble 18 règlementant la gestion des données personnelles ou la vie privée.

Pour comprendre la cohérence interne du modèle américain, il faut mettre de côté nos biais européens. La liberté de l’individu est la clé du pacte social qui fonde les États-Unis : en contrepartie d’une ‹ liberté XXL › (qui inclut celle d’entreprendre, mais aussi celle de porter une arme, et celle d’exprimer des opinions extrêmes, etc.), chacun de ceux qui revendiquent la citoyenneté américaine engage sa responsabilité morale à défendre le territoire et les valeurs de son pays. Au-delà de ses missions régaliennes, moins que d’assurer la paix sociale, le rôle de l’état est de garantir les conditions du rêve américain : veiller à l’équité des règles entre compétiteurs qui concourent à la réussite individuelle.

C’est pourquoi l’angle prioritaire des pressions légales sur les GAFAM par la FTC a été celui du respect des bonnes pratiques concurrentielles.

Le droit comme arme d’intelligence économique ?

Le RGPD européen fait école outre-Atlantique.

Parce qu’en matière de protection des données personnelles, l’engagement et l’efficacité de leurs entreprises sont encore loin de répondre aux attentes de leurs clients, les États-Unis ont lancé des travaux pour aboutir à une loi fédérale applicable aux acteurs du numérique. Aucune contrainte de date n’a toutefois été imposée au groupe de travail.

C’est dans ce contexte qu’en mars 2019, dans une tribune à son initiative, Mark Zuckerberg déclarait au Washington Post 19 : « Une protection efficace de la vie privée et des données personnelles requiert un cadre harmonisé à l’échelle mondiale. Partout dans le monde, on demande une règlementation globale de la vie privée alignée sur le Règlement Général sur la Protection des Données de l’Union européenne, et je partage cet avis. Je pense qu’il serait bon pour l’Internet que davantage de pays adoptent un cadre commun de règlementation tel que le RGPD ».

Le fondateur de Facebook ne triche pas quand il se fait aujourd’hui le chantre du RGPD. Il se positionne en gestionnaire des risques et son point de vue est parfaitement pragmatique : ne vaut-il pas mieux disposer de règles précises définissant les limites de ce qui est autorisé plutôt que de s’engager à suivre un comportement moral et éthique aux contours flous ? Quand il existe un cadre clairement défini (c.-à-d. que les informaticiens peuvent traduire en algorithme), la responsabilité d’une faille ou d’une omission revient a priori au rédacteur de ce cadre. A l’inverse, lorsque ce sont des principes flous qui sont atteints, le blâme indique alors une interprétation abusive révélant l’intention de l’entrepreneur qui contrôle le service en cause.

La décision de la Cour de Justice de l’Union Européenne, rendue le jeudi 16 juillet 2020 20, a démontré la pertinence de cette analyse stratégique et notamment l’extrême fragilité des accords face à une loi. La CJUE a conclu à l’annulation totale et immédiate de l’accord Privacy Shield adopté en 2016 entre l’Europe et les États-Unis, pour non-conformité au RGPD adopté par la suite en 2018. Cependant, cette conclusion s’est faite aux dépens de Facebook, une des principales entreprises à pâtir de la décision de la CJUE21.

Ces dernières années, l’application du droit a plusieurs fois démontré son efficacité contre ceux que le seul profit dirige.

- Ne pas respecter les règles en matière de protection des données peut coûter très cher : le 24 avril 2020, Joe Simons, le président actuel de la FTC se félicitait de l’amende record de 5 milliards de dollars infligée le jour même à Facebook, « la plus grosse amende prononcée après un recours déposé par son organisation et la seconde de tous les temps 22, toutes juridictions confondues ». Il continuait son message en soulignant que la Commission ordonnait à « Facebook de corriger sa conduite en prenant en compte la protection des données à chaque étape de ses processus et en donnant plus de transparence et de rigueur en ce qui concerne les choix relatifs à la protection des données »23.

- En deux ans, la Commission européenne a affirmé son autorité en infligeant infligé trois amendes à Alphabet-Google 24 pour un montant total de 8,25 milliards d’Euros pour pratiques anticoncurrentielles et abus de position dominante. Étaient en cause le service de comparaison des prix, le système Android et le système de publicité contextuelle AdSense for search, tous trois appartenant au leader de la recherche en ligne.

Le droit est bien une arme d’intelligence économique régionale dont la fin est ici de protéger des dérives du marché numérique. Les pénalités considérables infligées ne sont qu’un moyen efficace de l’autorité en charge du respect du droit 25 dans son périmètre d’influence.

L’auteur de cet article est Jacques Cassagnabère.

Sa version initiale a été déposée le 25 août 2020 et publiée le 8 septembre 2020.

Avec l’accord de l’auteur, l’article publié intègre les modifications proposées par la commission éditoriale du site Adnethique.org.

Notes et commentaires

- André Malraux, dans son roman « les Noyers de l’Altenbourg ». Première parution en 1948, éditions Gallimard, réédition en collection Folio (no 2997) en 1997. Cité par l’hebdomadaire Marianne dans son dossier « Big Brother est déjà chez vous », numéro 1099 du 6 au 12 avril 2018.

- La notion de droit à la vie privée (‘right to privacy‘) n’étant pas explicitement défini dans leurs textes, les Américains font souvent référence à l’article 12 de la Déclaration Universelle des Droits de l’Homme du 10 décembre 1948 qu’ils ont adoptée, voire au contenu des amendements de leur constitution : 1er amndt: liberté de choisir sa croyance religieuse et d’en garder le secret ; 3ème amndt : protection de la zone d’intimité du foyer ; 4ème amndt : protèction contre les perquisitions et saisies abusives par le gouvernement ; 5ème amndt : droit de ne pas s’incriminer (c.-à-d. protection des ‘secrets’ privés) ; 9ème amndt : affirmation d’un droit fondamental à la vie privée ; 14èmeamndt : Interdiction aux États de porter atteinte à l’autonomie personnelle telle que prévue dans les 13 premiers amendements.

- Extrait du journal Le Monde du 11 janvier 2010 : « […] Les gens sont désormais à l’aise avec l’idée de partager plus d’informations différentes, de manière plus ouverte et avec plus d’internautes ».

- Pour présenter simplement ces droits applicable dans l’espace de la Communauté Européenne, le consentement explicite des utilisateurs est un préalable à la collecte de données et au traitement de celles-ci au-delà de ceux que justifie directement le service initialement sollicité. L’accès de l’utilisateur aux données collectées le concernant doit également être garanti.

Voir aussi, RGPD, Article 4.2, « « Traitement », toute opération ou tout ensemble d’opérations effectuées ou non à l’aide de procédés automatisés et appliquées à des données ou des ensembles de données à caractère personnel, telles que la collecte, l’enregistrement, l’organisation, la structuration, la conservation, l’adaptation ou la modification, l’extraction, la consultation, l’utilisation, la communication par transmission, la diffusion ou toute autre forme de mise à disposition, le rapprochement ou l’interconnexion, la limitation, l’effacement ou la destruction ». - On notera que les qualificatifs direct et indirect ne tiennent aucun cas de l’unicité d’un identifiant. Ainsi nom et prénom constituent un identifiant direct qui peut désigner à tous une ou plusieurs personnes physiques. Pour exemple, « Il y a plusieurs Marie Dupond en France, mais une seule que je connaisse ». Inversement, le numéro de CIN est un identifiant indirect qui désigne une et une seule personne physique.

- On peut cependant considérer que le RGPD définit implicitement la notion de données personnelles sensibles dans son article 9 qui en interdit le traitement : « Le traitement des données à caractère personnel qui révèle l’origine raciale ou ethnique, les opinions politiques, les convictions religieuses ou philosophiques ou l’appartenance syndicale, ainsi que le traitement des données génétiques, des données biométriques aux fins d’identifier une personne physique de manière unique, des données concernant la santé ou des données concernant la vie sexuelle ou l’orientation sexuelle d’une personne physique sont interdits. ».

- Le 7 Dec 2009, interview à CNBC, “[…] If you have something that you don’t want anyone to know, maybe you shouldn’t be doing it in the first place”. Eric Emerson Schmidt a été PDG de Google de 2001 à 2011, puis Président exécutif de la holding Alphabet Inc. jusqu’en décembre 2017.

- Le conseil n’est pas (seulement) au second degré. Il suffit de consulter le contenu des réseaux sociaux et les blogs pour constater qu’il reste beaucoup de monde à convaincre de ce risque.

- La CNIL a été installée par la loi ‹ Informatique et Libertés › du 6 janvier 1978. Son site indique la prise en charge de la protection des données personnelles dans le monde, sur sa page la protection des donnees dans le monde

- Selon Tech In France, syndicat professionnels français de l’industrie du numérique.

- Le crédit social est un programme décidé par le gouvernement chinois dont le déploiement s’étend entre 2014 et 2020. Son concept s’inspire du modèle américain d’évaluation des risques-clients. Selon le journal Le Monde du 16 janvier 2020, « Ce concept accrédite l’idée d’un « capital de points » accordé par l’État au citoyen, qui peut être bonifié, ou bien s’éroder. Une ‘contrôlocratie’ rendue possible grâce à toutes sortes de paramètres et à l’intelligence artificielle ».

- « La notion de vie privée est une question de culture, selon le vice-président de Cisco », reportage de Radio-Canada du 29 novembre 2018, Voir l’article de Radio-Canada. Cisco Systems est un des géants informatiques américains. Cette entreprise est spécialisée dans le matériel réseau et, depuis 2009 dans la production de Serveurs.

- Paul Ricœur, Soi-même comme un autre, éd. le Seuil, 1990.

- ’est par exemple le cas de la définition des données personnelles.

- Voir l’article du journal Les Échos du 19 janvier 2019, « Le droit à la vie privée rempart ultime contre l’hégémonie des GAFAM », citant le consultant et ancien vice-président d’Airbus, Philippe Delmas.

- Le modèle juridique de la Common Law est également très répandu dans le monde, derrière l’approche civiliste déjà citée.

- La FTC a été créée en 1914 créée en 1914 par la loi Federal Trade Commission Act, pendant le premier mandat du président Woodrow Wilson.

- L’approche américaine est sectorielle : 1996, loi Health Insurance Portability and Accountability Act sur la protection des données de santé ; 1998, loi Children’s Online Privacy Protection Act pour la protection de la vie privée des mineurs de moins de 13 ans sur l’Internet.

Source Wikipedia, article Vie privée et informatique#États-Unis - “[…] effective privacy and data protection need a globally harmonized framework. People around the world have called for comprehensive privacy regulation in line with the European Union’s General Data Protection Regulation, and I agree. I believe it would be good for the Internet if more countries adopted regulation such as GDPR as a common framework”. (In “The Washington Post”; Opinion by Mark Zuckerberg, March 30, 2019, at 8:00 p.m. GMT+1)

- Affaire (C-311/18) Data Protection Commissioner/Maximillian Schrems et Facebook Ireland, aussi appelé arrêt « Schrems II », du nom de Maximilian Schrems, Autrichien, activiste militant pour la protection des données privées. Il s’agissait de son deuxième (II) recours auprès de la CJUE.

La CJUE base principalement sa décision sur deux points : des programmes de surveillance américains beaucoup trop intrusifs et donc contraires au droit européen ; l’absence pour les personnes de droits opposables aux autorités américaines devant les tribunaux, ainsi que d’une voie acceptable de recours, la personne ne pouvant pas être entendue devant un tribunal indépendant et impartial. - En effet, les traitements de consolidation de Facebook supposent quotidiennement des transferts considérables de données entre les infrastructures matérielles européennes et américaines.

- “We are pleased with the Court’s decision. As the Court notes, the historic $5 billion settlement is ‘by far’ the largest monetary penalty ever obtained by the United States on behalf of the FTC and the ‘second largest in any context’.”.

- Le message de Joe Simons se concluait par “ […] At the same time, the court also highlights that the conduct relief included in this settlement will require Facebook to consider privacy at every stage of its operations and provide substantially more transparency and accountability for its privacy-related decisions”.

- Les trois pénalités infligées à Google sont l’objet de procédures d’appel dont les conclusions ne sont pas connues à la date dedépôt de cet article. 27/06/2017 : Voir l’article ec.europa.eu 27062017 Google. La Commission a infligé à Google une amende de 2,42 milliards d’euros pour violation des règles de concurrence de l’UE. Google a abusé de sa position dominante sur le marché des moteurs de recherche en conférant un avantage illégal à un autre de ses produits, son service de comparaison de prix.

18/07/2018 : Voir l’article ec.europa.eu 18072018 Google .La Commission inflige à Google une amende de 4,34 milliards d’euros pour pratiques illégales concernant les appareils mobiles Android en vue de renforcer la position dominante de son moteur de recherche.

20/03 2019 : Voir l’article ec.europa.eu 20032019 Google. La Commission inflige une amende de 1,49 milliard d’euros à Google pour abus de position dominante. La décision concerne plus particulièrement AdSense for search, le système de publicité contextuelle en ligne de Google. - Les sanctions peuvent aussi bien être prononcées au niveau national (Par exemple par la CNIL en France) qu’au niveau de l’UE.

Les décisions qui ont suivi les dossiers instruits par la commisson européenne en charge de la politique de la concurrence ont marqué les esprits et fait connaître les intentions d’une UE particulièrement unie en l’occurrence. C’est bien ce qui irrite le président Donald Trump qui désigne Margrethe Vestager, responsable de cette commission, comme la « Tax Lady ».